¿Usas GKE (Kubernetes en Google)? Tus clusters pueden estar abiertos a cualquier usuario de Google 🚨

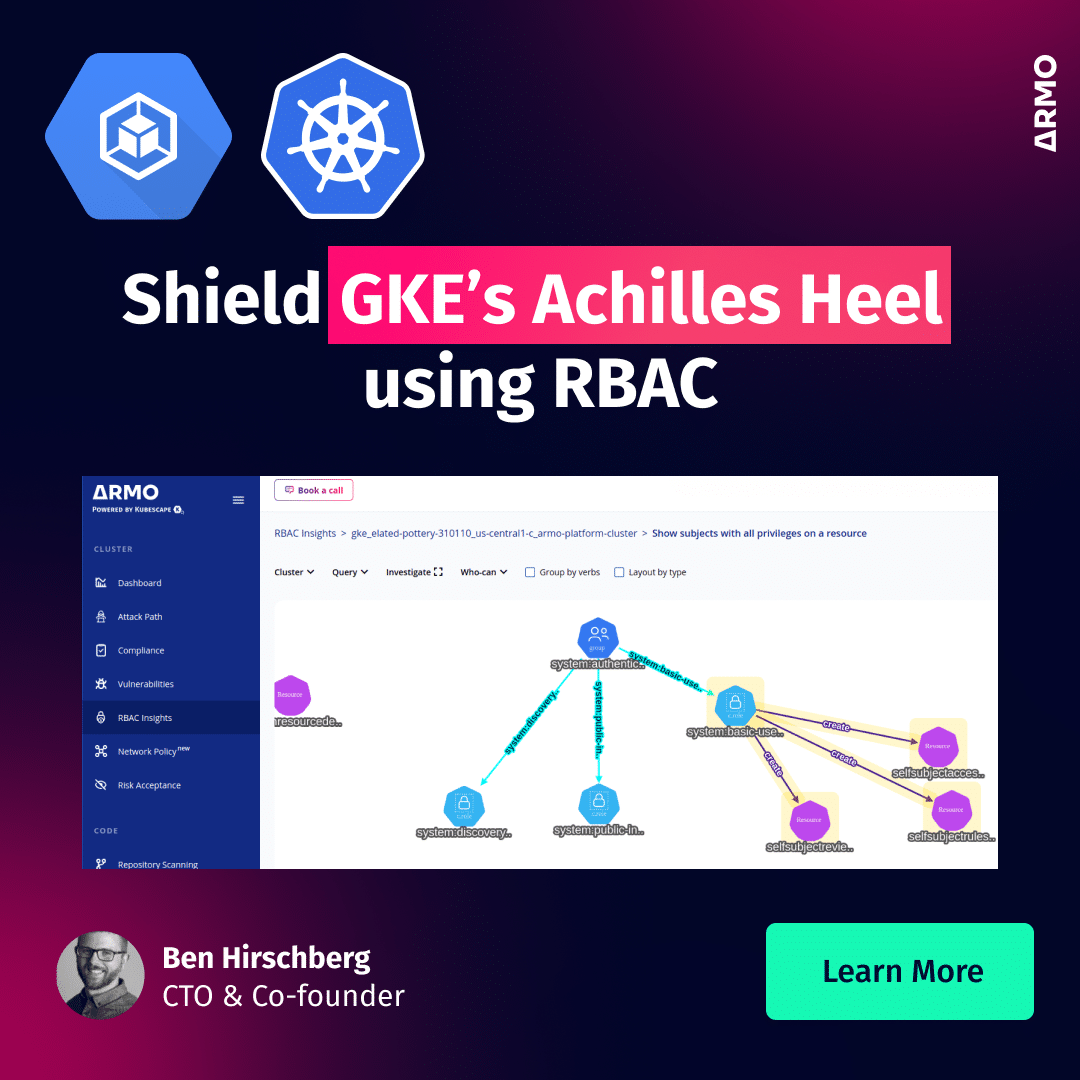

Ojo con el grupo system:authenticated en GKE, que incluye a todas las cuentas de Google, incluidas las tuyas. Esto abre tu cluster a básicamente cualquier usuario autenticado en cualquier servicio Google.

Recomendaciones

Para evitarlo, ten cuidado con los permisos que le das a ese grupo. En particular, no le des permiso para crear o administrar recursos críticos.

También puedes usar herramientas de supervisión y auditoría para detectar cualquier cambio no deseado en permisos, accesos, credenciales, etc.

Recomendaciones específicas

- Si utilizas RBAC, chequea permisos que tiene el grupo.

- Asegúrate de que solo los usuarios que lo necesitan tengan acceso a los recursos que necesitan.

- Implementa un proceso de supervisión y auditoría para detectar vulnerabilidades y configuraciones erróneas, que sean compatibles con tu flujo de trabajo y tus equipos.

Esta característica de GKE es intencionada y no es una vulnerabilidad, por eso, es importante que los usuarios de GKE administren meticulosamente sus permisos RBAC para evitar problemas.

Fuente

Más contenido:

¿Kubernetes es seguro para inteligencia artificial? Si, pero debes saber estos detalles

Kubernetes es un orquestador increíble, pero es fundamentalmente ciego al caos semántico de la IA. Por eso, confiar únicamente en K8s para la seguridad de un LLM es el equivalente digital a instalar una cerradura biométrica de alta tecnología en una puerta de cartón.

Leer más →

Grave brecha de Trivy en Github Actions amenaza tus secretos, tokens, credenciales e incluso tus artefactos, qué debes hacer y saber

la ironía de la seguridad: las github actions de trivy secuestradas (otra vez) En un giro del destino que haría que cualquier SRE se sirviera un trago fuerte, Trivy —el escáner de vulnerabilidades estándar de la industria mantenido por Aqua Security— ha sido comprometido por segunda vez en un mes.